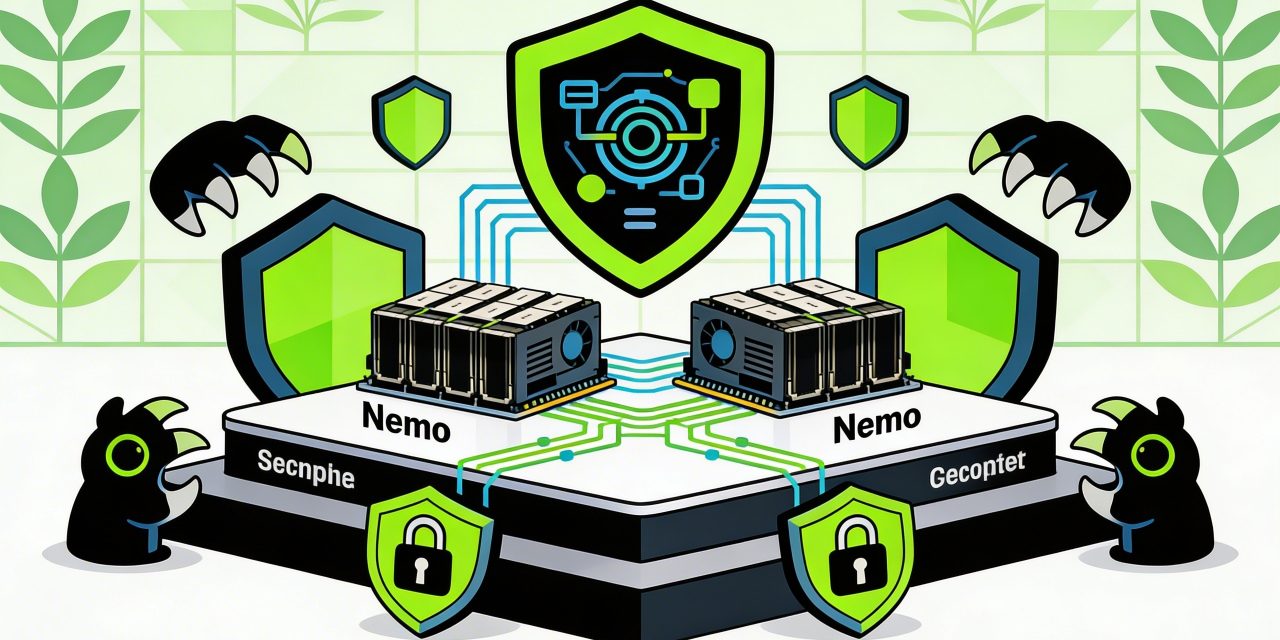

NemoClaw van NVIDIA

NemoClaw van NVIDIA is geen compleet nieuw alternatief voor OpenClaw. Het is een open source stack die OpenClaw veiliger en beter beheersbaar maakt. Als je OpenClaw ziet als de agentlaag die taken plant, tools gebruikt en code kan uitvoeren, dan is NemoClaw de laag eromheen die bepaalt wat die agent wel en niet mag doen, waar data naartoe mag en onder welke voorwaarden inference gebeurt.

Dat verschil lijkt klein, maar in de praktijk is het groot. OpenClaw is krachtig, alleen precies die kracht maakt het ook risicovol. Een autonome agent die bestanden mag lezen, code mag draaien en verbinding mag maken met externe diensten, kan veel werk uit handen nemen. Diezelfde agent kan ook gevoelige data lekken, verkeerde acties uitvoeren of zonder duidelijke begrenzing te veel toegang krijgen. NemoClaw is gebouwd om dat probleem aan te pakken.

In deze blog lees je wat NemoClaw van NVIDIA is, welke componenten het omvat en wat het beter maakt dan OpenClaw alleen. Daarbij is één nuance belangrijk. NemoClaw vervangt OpenClaw niet. Het bouwt erop voort en maakt het vooral sterker in omgevingen waar privacy, security en continue werking tellen.

Wat is NemoClaw van NVIDIA

NemoClaw is een OpenClaw plugin en deployment stack die OpenClaw in een gecontroleerde, sandboxed omgeving laat draaien. NVIDIA positioneert het als een manier om altijd actieve AI assistants en autonome agents veiliger uit te rollen, lokaal of in de cloud.

De officiële documentatie beschrijft NemoClaw als een plugin voor NVIDIA OpenShell. OpenShell is de runtime die de beveiligingslaag levert. NemoClaw zet daar OpenClaw bovenop, configureert de omgeving, kiest een inferencepad en past policies toe op netwerkverkeer, bestandstoegang en modelgebruik. In plaats van OpenClaw rechtstreeks toegang te geven tot alles op een systeem, draait de agent dus binnen duidelijke grenzen.

Dat maakt NemoClaw vooral relevant voor drie scenario’s. Ten eerste voor ontwikkelaars die een agent 24 uur per dag willen laten draaien zonder hem volledig los te laten op hun machine. Ten tweede voor teams die met interne documenten, codebases of bedrijfsdata werken. Ten derde voor organisaties die OpenClaw interessant vinden, maar het te riskant vinden om een autonome agent zonder extra controle in productie te zetten.

NVIDIA ontwikkelde NemoClaw in samenwerking met de maker van OpenClaw. Dat is een belangrijk detail, want het laat zien dat NemoClaw niet bedoeld is als concurrent van OpenClaw, maar als een uitbreiding die de stack bruikbaarder maakt voor zwaardere en gevoeligere use cases.

Welke componenten omvat NemoClaw

De makkelijkste manier om NemoClaw te begrijpen is door het op te splitsen in lagen. Onder de motorkap bestaat het niet uit één enkel onderdeel, maar uit meerdere componenten die elk een eigen rol hebben.

OpenClaw als agentlaag

De eerste component is nog altijd OpenClaw zelf. OpenClaw blijft verantwoordelijk voor het gedrag van de agent. Het beheert taken, geheugen, tooling, interfaces en de interactie met modellen. Als je een agent opdrachten geeft, subtaken laat uitvoeren of tools laat aanroepen, dan gebeurt dat nog altijd in de OpenClaw laag.

Dat is belangrijk om te onthouden, want NemoClaw is geen nieuwe agentarchitectuur vanaf nul. Het is eerder een gecontroleerde manier om de bestaande OpenClaw workflow uit te voeren.

OpenShell als secure runtime

De tweede en belangrijkste component is OpenShell. Dit is de open source runtime van NVIDIA die de agent in een geïsoleerde sandbox laat draaien. OpenShell zit letterlijk tussen de agent en de infrastructuur. Daardoor kan het afdwingen welke bestanden zichtbaar zijn, welke netwerkverbindingen toegestaan zijn en hoe inferenceverkeer wordt doorgestuurd.

Het grote verschil met klassieke guardrails is dat deze controle buiten de agent zelf zit. Bij veel AI agents bestaan veiligheidsmaatregelen vooral uit prompts, instructies of interne regels. Dat is nuttig, maar niet voldoende. Een autonome agent die zichzelf kan aanpassen of externe tools gebruikt, hoort niet zijn eigen scheidsrechter te zijn. OpenShell maakt van veiligheid een infrastructuurprobleem in plaats van een promptprobleem.

Sandbox en isolatie

Binnen NemoClaw draait OpenClaw in een sandboxed omgeving. Daardoor krijgt de agent niet automatisch toegang tot je volledige systeem. Bestandstoegang, netwerktoegang en externe calls worden begrensd door policies. Als de agent iets probeert dat buiten de toegestane regels valt, kan dat worden geblokkeerd of eerst ter goedkeuring worden voorgelegd.

Die sandbox is een van de belangrijkste redenen waarom NemoClaw interessanter is dan een losse OpenClaw installatie. Vooral bij agents die lang blijven draaien en nieuwe taken leren, is isolatie geen luxe maar een basisvoorwaarde.

Policies en egress controle

NemoClaw gebruikt declaratieve policies om gedrag af te dwingen. In gewone taal betekent dat dat je vooraf regels vastlegt voor wat de agent mag doen. Niet alleen voor lokale toegang, maar ook voor uitgaand verkeer. Als een agent een onbekende host wil bereiken, kan OpenShell die poging blokkeren en zichtbaar maken voor de operator.

Dat heet vaak egress control. Voor veel teams is precies dat de ontbrekende laag geweest bij autonome agents. Je wilt niet dat een agent stilletjes data naar buiten stuurt of zonder controle een externe dienst aanspreekt. NemoClaw maakt dat zichtbaar en beheersbaar.

Privacy router en inference routing

Een andere kerncomponent is de privacy router of inference routing laag. Niet elke taak hoeft naar dezelfde modelprovider. Sommige opdrachten kun je lokaal uitvoeren. Andere taken vragen om een krachtiger cloudmodel. NemoClaw kan inferenceverkeer via een gecontroleerd pad routeren, zodat gevoelige data lokaal blijft en minder gevoelige taken indien nodig naar een cloudprovider mogen.

Die routing is relevant omdat de vraag niet alleen is welk model is het best, maar ook welke data mag waar verwerkt worden. NemoClaw probeert dat onderscheid structureel af te dwingen.

Modelondersteuning zoals Nemotron, NIM en vLLM

NVIDIA koppelt NemoClaw sterk aan zijn eigen open modellen, vooral Nemotron. Tegelijk is de stack niet beperkt tot één modelpad. In de documentatie en demo’s duiken meerdere inferenceopties op, waaronder NVIDIA cloud inference, lokale NIM diensten en lokale vLLM backends. Dat betekent dat je NemoClaw niet alleen moet zien als een beveiligingslaag, maar ook als een orkestratielaag voor modelkeuze.

Concreet kun je dus een agent draaien met lokale modellen voor privacygevoelige taken en desnoods cloudmodellen voor zwaardere reasoning of specialistische opdrachten. Dat maakt het systeem flexibeler dan een standaard opstelling die maar één route kent.

NVIDIA Agent Toolkit en blueprints

NemoClaw leunt op onderdelen uit de NVIDIA Agent Toolkit. Daarin zitten runtimes, modellen, blueprints en tools om autonome agents op een meer gestructureerde manier te bouwen en uit te rollen. Een belangrijk praktisch onderdeel is de blueprint waarmee NemoClaw een omgeving opzet. Die blueprint doorloopt een aantal stappen zoals het ophalen van artefacts, verificatie, resourceplanning en het toepassen van de configuratie via OpenShell.

Dat klinkt technisch, maar het voordeel is duidelijk. De installatie en uitrol worden reproduceerbaarder. Je bent minder afhankelijk van losse handmatige stappen die later moeilijk te auditen of te herhalen zijn.

CLI, onboarding en beheer

Tot slot bevat NemoClaw ook een beheerlaag via de CLI. Tijdens onboarding configureer je een sandbox, inferenceprovider en security policies. Daarna kun je statusinformatie opvragen, verbinden met de agent en de onderliggende sandbox inspecteren. In de praktijk betekent dat dat NemoClaw niet alleen een beveiligingspakket is, maar ook een operationele wrapper rond OpenClaw.

Hoe NemoClaw in de praktijk werkt

Het praktische verloop ziet er ongeveer zo uit. Je installeert NemoClaw, waarna het de nodige componenten zoals OpenShell en de configuratie voor inference opzet. Vervolgens wordt een sandbox gecreëerd waarin OpenClaw draait. Elke netwerkcall, bestandstoegang en modelaanroep loopt door de controlelaag van OpenShell.

Als je agent code wil uitvoeren, bestanden wil lezen of een externe host wil aanspreken, gebeurt dat dus niet rechtstreeks. Eerst wordt gekeken of de policy dit toestaat. Voor inference geldt iets gelijkaardigs. De agent praat niet ongecontroleerd met een modelendpoint, maar via een gedefinieerde route. Daardoor kun je beslissen wat lokaal blijft en wat naar een externe modelprovider mag.

Voor jou als gebruiker voelt dat nog altijd als werken met OpenClaw. Je gebruikt nog steeds de agentlogica en interfaces van OpenClaw. Alleen draait alles in een strengere, meer controleerbare omgeving. Dat is precies de ontwerpkeuze die NemoClaw interessant maakt.

Wat maakt NemoClaw beter dan OpenClaw

De kortste eerlijke vergelijking is deze. NemoClaw is niet per se slimmer dan OpenClaw, maar wel veiliger, beter begrensd en geschikter voor langdurig autonoom gebruik. Dat maakt het in veel serieuze scenario’s de betere keuze.

Veiligheid zit buiten de agent

Bij OpenClaw alleen zitten veel veiligheidsmechanismen nog dicht op de agent zelf. NemoClaw verplaatst die controle naar de runtime. Daardoor kan de agent de regels niet zomaar omzeilen omdat hij ze niet zelf beheert. Voor security is dat een fundamenteel betere aanpak.

Beter voor gevoelige data

Als een agent toegang krijgt tot code, interne documenten of persoonlijke bestanden, wil je kunnen afdwingen waar die data blijft. NemoClaw maakt lokale inference en gecontroleerde routing mogelijk. Dat is een groot voordeel ten opzichte van een setup waarin modelverkeer of netwerktoegang minder scherp afgebakend zijn.

Netwerktoegang wordt expliciet beheerd

OpenClaw kan veel, maar precies daarom wil je duidelijke controle op externe communicatie. NemoClaw voegt egress policies en operator approval toe. Als de agent buiten zijn toegestane netwerk wil gaan, wordt dat niet stilzwijgend uitgevoerd. Dat maakt debugging, auditing en governance veel eenvoudiger.

Sandboxing beperkt de schade

Een foutieve actie in OpenClaw kan in een open omgeving meer impact hebben. In NemoClaw draait de agent in een sandbox, waardoor schade beter begrensd blijft. Dat lost niet elk risico op, maar het verandert wel de impact van fouten. En bij autonome software is schadebeperking vaak minstens zo belangrijk als foutpreventie.

Beter voor altijd actieve agents

NemoClaw is duidelijk ontworpen voor always on agents. Zulke agents draaien lang, bouwen context op en voeren zelfstandig taken uit. Hoe langer een agent draait, hoe belangrijker observability, policies en isolatie worden. OpenClaw alleen kan productief zijn, maar NemoClaw is logischer als je een agent permanent wilt laten draaien op een dedicated systeem.

Meer geschikt voor organisaties

Voor individueel gebruik kan OpenClaw soms genoeg zijn. In teams en organisaties verandert de lat. Dan moet je rekening houden met audit trails, policy engines, netwerkregels en datagrenzen. NemoClaw is duidelijk voor dat soort omgevingen ontworpen. Niet omdat OpenClaw zwak is, maar omdat organisaties meer nodig hebben dan agentfunctionaliteit alleen.

De beste manier om het verschil te zien is zo. OpenClaw geeft je een capabele agent. NemoClaw geeft je een capabele agent in een gecontroleerde uitvoeringomgeving. Voor hobbyprojecten is dat soms extra ballast. Voor serieuze workloads is het precies wat ontbreekt.

Waar je nog rekening mee moet houden

Er is wel een belangrijke kanttekening. NemoClaw is nog recente software. In de documentatie en repository wordt het expliciet als een vroege of alpha fase omschreven. Dat betekent dat je rough edges mag verwachten, dat interfaces kunnen veranderen en dat niet elke workflow al volledig productierijp is.

Ook praktisch zijn er randvoorwaarden. Sommige installatiestromen gaan uit van een verse OpenClaw installatie. Je hebt onderliggende componenten nodig zoals Docker en de nodige runtime tooling. De securitylaag maakt de stack veiliger, maar ook complexer. Je krijgt er dus controle bij, alleen betaal je daarvoor met extra setup en beheer.

Dat is geen minpunt, maar wel een realistische afweging. NemoClaw is vooral sterker wanneer je de extra controle ook echt nodig hebt.

Wanneer NemoClaw de juiste keuze is

Als je gewoon wilt experimenteren met OpenClaw op een losse machine, dan is NemoClaw niet altijd de eerste stap die je nodig hebt. Wil je daarentegen een agent laten werken met code, interne tools, documenten of langdurige taken, dan begint NemoClaw veel logischer te worden.

Vooral in omgevingen waar je jezelf deze vragen stelt, is NemoClaw relevant. Mag mijn agent vrij het internet op. Mag hij alles op het bestandssysteem zien. Mag gevoelige context naar een cloudmodel. Wie keurt uitzonderingen goed. Hoe zie ik wat hij probeert te doen. OpenClaw geeft je op veel van die vragen nog geen harde infrastructuurlaag. NemoClaw wel.